SK텔레콤의 데이터 유출 사건 개요

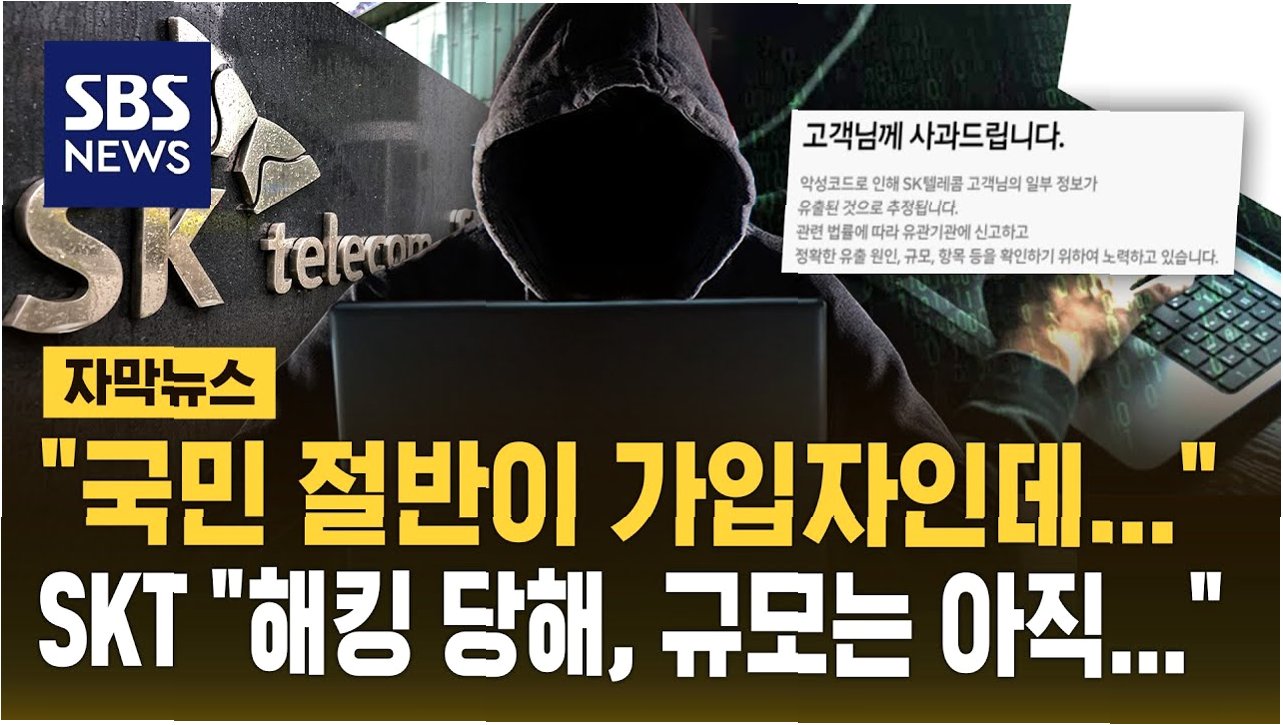

최근 SK텔레콤에서 발생한 데이터 해킹 사건은 9.82기가바이트(GB) 규모의 가입자식별장치(USIM) 정보가 유출된 것으로 확인되었습니다. 이 사건에서 유출된 가입자식별번호(IMSI)는 무려 2695만 건이 넘으며, 이는 사실상 모든 가입자의 유심 정보가 탈취된 것을 의미합니다. 해커는 이미 3년 전부터 악성코드를 심어두고 있었으며, 과학기술정보통신부와 한국인터넷진흥원(KISA)은 이 사건에 대한 중간 조사 결과를 발표했습니다. 조사 결과에 따르면, 1차 조사에서 악성코드 공격을 받은 서버 5대 중 홈가입자서버(HSS)에서 여러 정보가 유출된 사실이 드러났습니다.

악성코드의 복잡성과 해킹 방식

해킹 사건의 핵심은 해커가 사용한 악성코드의 복잡성입니다. 조사에 따르면, 해커는 버클리패킷필터(BPF)를 악용하여 백도어를 설치하였고, 이는 은닉성이 매우 강화되어 해커의 통신 내역을 탐지하기 어렵게 만들었습니다. 2차 조사에서는 감염된 서버가 18대 더 발견되어 총 23대가 되었고, 악성코드의 수 또한 21종 추가되어 총 25종으로 증가했습니다. 이는 해킹 공격이 얼마나 광범위하게 진행되었는지를 보여주는 중요한 지표입니다.

가입자 정보 유출의 파장

이 사건의 심각성은 단순히 SK텔레콤 가입자 정보 유출에 그치지 않습니다. 가입자 수는 약 2500만 명을 초과하며, 과거 SK텔레콤 고객이었으나 지금은 다른 이동통신 회사나 알뜰폰 서비스를 이용 중인 고객의 정보까지 유출되었을 가능성이 제기되고 있습니다. 이동근 KISA 디지털위협대응본부장은 IMSI가 데이터베이스에서 해커가 추출한 데이터 전체라고 밝혔으며, 이 정보에는 유효하지 않은 데이터도 포함될 수 있음을 경고했습니다.

사건의 장기성 및 국가 안보 문제

이 해킹 사건은 장기간에 걸쳐 발생하였고, 피해 규모가 방대하다는 점에서 대책 마련이 시급하다는 지적이 이어지고 있습니다. 전문가들은 이 사건이 단순한 개별 기업의 문제를 넘어 국가 안보 차원에서 접근해야 한다고 주장하고 있습니다. SK텔레콤에 대해서는 과도한 불안감 형성을 경계하되, 피해에 대응할 수 있는 조치를 강구하라고 요구하고 있습니다.

현재 상황 및 대응 조치

현재 국가정보원은 중앙행정기관, 지방자치단체, 공공기관을 대상으로 위험성 점검을 진행 중이며, 민간 및 공공 분야에서 피해 사례는 접수되지 않았습니다. SK텔레콤은 해킹으로 인해 스마트폰 복제가 물리적으로 불가능하다고 판단하고 있지만, 고객의 정보 보호를 위한 추가적인 조치가 필요합니다. 이 사건은 모든 기업과 기관이 데이터 보안의 중요성을 다시 한번 인식해야 할 계기가 될 것입니다.

결론은 이겁니다!

SK텔레콤의 데이터 해킹 사건은 단순한 정보 유출을 넘어, 지속적인 데이터 보안 경각심을 불러일으키는 중대한 사건입니다. 모든 기업과 기관은 이 사건을 교훈 삼아 더욱 철저한 보안 대책을 마련해야 할 필요성이 있습니다.

많은 분들이 물어보셨습니다

Q.해킹 사건으로 인해 내 정보가 유출되었나요?

A.네, SK텔레콤 해킹 사건으로 인해 가입자식별번호(IMSI) 등 다양한 개인 정보가 유출된 것으로 확인됩니다.

Q.내가 SK텔레콤 고객이 아니더라도 정보가 유출될 수 있나요?

A.네, 과거 SK텔레콤 고객이었던 경우 현재 다른 이동통신 회사를 이용 중이라도 정보가 유출되었을 가능성이 있습니다.

Q.이 사건에 대한 SK텔레콤의 대응은 어떤가요?

A.SK텔레콤은 해킹 사건의 심각성을 인지하고, 고객 정보 보호를 위한 조치를 강화하고 있습니다.

'이슈' 카테고리의 다른 글

| 아크로폴리스를 밟은 드론쇼, 아디다스의 문화유산 모독 논란 (0) | 2025.05.19 |

|---|---|

| 노후 대비, 월 300만 원 일자리가 더 나은 선택일까? (2) | 2025.05.19 |

| 지귀연 판사, 의혹 해명: '사실이 아니다' 소맥과 삼겹살의 진실 (1) | 2025.05.19 |

| SKT 해킹 사건, 2695만건의 유심 정보 유출로 인한 충격 (1) | 2025.05.19 |

| 대선 토론의 신스틸러, 권영국의 강력한 발언과 논쟁 (0) | 2025.05.19 |